2018.06.30

Web担当者・経営者のための「自社サイト セキュリティ入門セミナー」(前編)

インターネット・アカデミーでは、6月13日(水)にWeb担当者・経営者を対象にした「自社サイト セキュリティ入門セミナー」を開催。電子証明書における世界のリーディングカンパニーであるDigiCert, Inc.の日本法人デジサート・ジャパン合同会社の中川就介氏と、インターネット・アカデミー講師の有村克己より、Web担当者が知っておくべきセキュリティ知識についての講演を行いました。

ここでは講演内容の一部をご紹介します。

常時SSL化をするための方法

マネージャ

中川就介氏

これまでのWebサイトでは、フォームがあるページのみをSSLで暗号化するというケースがほとんどでした。会社概要や製品紹介ページなどフォームが存在しないページもSSLに対応させる「常時SSL」を行っているWebサイトは少数派で、「できれば常時SSL化をしたほうが良い」という程度の認識でした。しかし、最近では「常時SSL化しなければ困る」という状態になりつつあります。今回は、なぜ常時SSLにするのかについてご紹介します。

SSL/TLSとは?

SSLとはWebサイトで送受信されるデータの暗号化を行う仕組みのことで、個人情報やクレジットカード番号などの情報のやり取りを安全に行うことができるようになります。郵便物を封筒に入れて中身の盗み見や改ざんができないようにするものだとイメージしていただくと良いと思います。

また、SSLは本物か偽物かを見分ける判断基準にもなります。インターネットでは本物の企業のWebサイトをコピーして偽物のWebサイトを作り、利用者をだまして情報を得ようとするケースもありますが、SSLの証明書の中身を見ることで、正規のドメインなのか、架空の会社名を騙ってないかなどを確認することができます。この信頼度は審査する認証局のサービスに依存します。

SSLには自己署名型という無料のものがありますが、これは認証局の審査は行っておらず信頼性に欠けるためオススメできません。最近のフィッシングサイトは手口が巧妙になってきており、本物そっくりのサイトを作っていたり、SSL化して安全なように見せているケースもあります。無料の証明書は足がつかずにSSL化することが容易なため、サイバー攻撃者に好まれています。基本的に無料の証明書を使ってしまうと、こうした偽サイトとの区別がつかなくなってしまうのです。

正当なドメイン保持者かどうかだけを審査する「ドメイン(DV)認証型」、Webサイトを運営している企業が実在するかを審査する「企業実在性(OV)認証型」、それに加え事業所の確認まで行い最高の信頼性がある「EV SSL」などがありますが、企業の公開サイトにはできるだけ「企業実在性(OV)認証型」以上のサービスを選ぶと良いでしょう。

なお、一般的にはSSLという名称が有名ですが、実際にはSSLの進化版であるTSLが使われていますので、ここではSSL/TSLでご案内します。

SSL/TLS未対応サイトはChromeで警告が表示される

これまでは常時SSL/TLS化をしていない、つまりHTTPによる通信を行うWebサイトの運用は一般的で、特に大きな問題もありませんでした。しかし、今後はHTTPによる運用をしていると「危険なWebサイト」「古いWebサイト」といったネガティブな印象を持たれるようになってきます。

その転機となるのが、2018年の7月にリリースされるChrome 68の存在です。

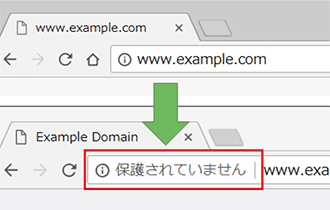

これまで、ChromeはHTTPによる通信が行われているWebサイトに対して、段階的に警告を出してきました。Chrome 68ではそれが強化され、HTTP通信を行っているWebサイトには「保護されていません」という警告が表示されるようになります。

Chromeは国内市場シェア37%を占めているため(※)、これまで通りHTTPで運用していると、Webサイトに訪れた多くのお客様に「危険なWebサイトである」という印象を持たれてしまい、ビジネスに大きなダメージを与えかねない事態になります。

もし、自社のWebサイトにChromeで「保護されていません」という警告が表示されてしまった場合は、速やかに常時SSL/TLS化を行い、対処する必要があります。

※出典:StatCounter (2017/2 ~ 2018/2)

アクセスログのデータ取得が困難になる

HTTPでの運用を行っている場合にもうひとつ問題になるのがアクセスログの解析です。

| リンク元 | 自社サイト | リファラ |

|---|---|---|

| HTTP | HTTP | 〇 |

| HTTPS | HTTP | × |

| HTTP | HTTPS | 〇 |

| HTTPS | HTTPS | 〇 |

アクセス解析において活用されているリファラ(リンク元)情報は、HTTPS同士の通信であれば引き渡されますが、HTTPSからHTTPには引き渡されないため、もし、リンク元サイトが時SSL/TLS化されていて自社サイトがされていない場合は、どこのWebサイトからのアクセスがあったのかが把握できなくなってしまいます。

また、自社サイトのフォームがあるページのみSSL/TLS化していた場合、ひとつのWebサイトのなかにHTTPによる通信を行うページと、HTTPSによる通信を行うページが混在する形になります。この場合、リファラ(リンク元)情報の引き渡しが正しく行えなくなることで同一ユーザーのアクセスであっても、別ユーザーとして集計されてしまうなどの問題が出てきてしまい、アクセス解析の精度が落ちてしまいます。

アクセス解析の観点から見ても、常時SSL/TLS化を行わないことによるリスクがあります。

常時SSL/TSL化で注意すべきこと

HTTP通信によるさまざまなリスクを回避するだけでなく、常時SSL/TSLで運用することによりHTTP/2プロトコルによる高速通信が可能になるなどのメリットもあります。そのため、積極的に常時SSL/TSL化を進めるべきですが、一方で常時SSL/TSL化をする際の落とし穴にも注意する必要があります。

その代表的なものが、「HTTP混在エラー」です。

これは、ページ自体はHTTPS化しているものの、画像ファイルなどの外部ファイル読み込む際にHTTPの通信が行われているというものです。これでは、暗号化通信をしているはずなのにCookie情報の漏洩や改ざんにつながりかねません。ブラウザによって処理は異なりますが、HTTP混在エラーが発生すると、警告が表示されたり、その画僧や動画などのコンテンツが表示されないなどの問題が起きます。

また、常時SSL/TSL化を行った場合、元のHTTPで運用していたWebサイトにアクセスがあった際に、HTTPSのWebサイトに転送する必要があります。これはサーバー側の設定で行うことができますが、転送設定をしなかったり、誤った設定をしてしまうと、アクセス解析の数字が大きく変動してしまうなどの問題も出てきます。

こうした常時SSL/TSL化を行う際の落とし穴には細心の注意を払いましょう。

Web担当者の方へWebのプロフェッショナルが

マンツーマンでご案内

まずは無料体験レッスン、

無料相談からスタート!

日本初そして唯一のIT・Web専門スクールのインターネット・アカデミーでは、「自社サイトの運用について」「自社サイトの集客力を高めたい」という方に向けた無料体験レッスンを行っています。また、企業研修をご検討の方に向けた無料相談も承っていますので、お気軽にご連絡ください。