導入コストが安い!パケットフィルタリング型のファイアウォールとは

- ツイート

-

- 2015/07/24

前回はファイアウォールの4つの種類を解説しましたが、 本日はパケットフィルタリング型のファイアウォールについてより詳しく見ていきましょう。

IT業界まるわかりガイドは、日本初Web専門スクールのインターネット・アカデミーが運営する業界情報メディアです。最新の業界情報を、初心者にも分かりやすくご紹介しています。

目次

パケットフィルタリング型ファイアウォールとは

パケットフィルタリング型は、ファイアウォールが最初に普及したころに用いられたタイプです。

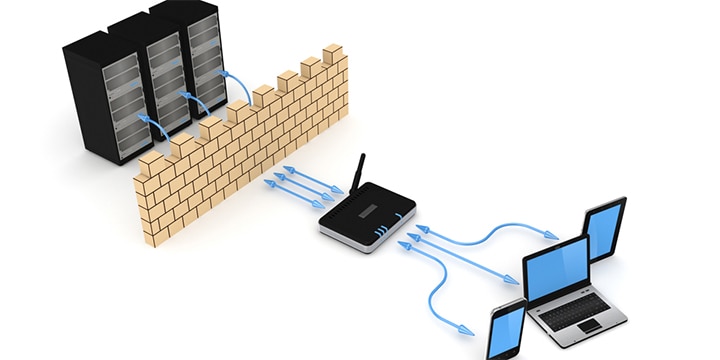

データのパケット(小包み)のヘッダ部分を参照し、パケットの送信元アドレスや宛先アドレス、 通信方法を示すプロトコル、TCPおよびUDPトラフィック、宛先ポートの情報に基づいて、 通信の許可、もしくは拒否を行うというのがその基本的な仕組みです。

通信不許可の場合、パケットをドロップ(暗黙の破棄)するか、または拒否します。 拒否された場合はパケットを廃棄し、送信元にエラー応答を送信します。

パケットフィルタリング型の特徴

あらかじめ定められたルールに従い、TCPやUDPなどのインターネット層の情報のみを使用し、 通信の許可・不許可を判断します。

また、行き来する通信のフィルタリングを行います。

詐称されたIPアドレスを持つパケットをファイアウォールの入り口にてフィルタリングすることができますし、 パケットの出口でのフィルタリングを行って特定のサービスの許可や拒否を行うこともできます。

パケットフィルタリング型の長所

このファイアウォールの強みとして、 パケット検査が高速であることと、導入コストが安いことが挙げられます。

パケットフィルタリング型のファイアウォールは、 アクセス・コントロール・リスト(ACL)として多数のオペレーティング・システム(OS)に実装されています。

したがって、ユーザーは新たな追加費用をかけることなくファイアウォールを利用することができます。

他のファイアウォール製品は通常、有料のソフトウェアまたはハードウェアであることを考えますと、 追加費用なしで使えることは大きな利点です。

また、パケットのデータ内容まで読込む他のファイアウォールと違い、 ヘッダ情報だけを検査するので、パケットの検査にかかる時間を大幅に短縮できます。

一般的に、ファイアウォールの導入は通信速度を低下させると言われることもありますが、 パケットフィルタリング型の場合、ほとんど通信速度を低下させずに済みます。

パケットフィルタリング型の短所

最大の短所は、他のファイアウォールに比べて安全性が低いことです。

高速処理を可能にするヘッダだけの検査は、パケットの中身を検査しないで通すということですから、 データの内容やデータ送信を行ったユーザー名やパスワード等の情報のやりとりなどは検査されません。

したがって、偽装されたパケットを見破ることができません。

また、セキュリティホールを利用した攻撃など、 アプリケーション固有の脆弱性を突いた攻撃を防ぐことができません。 通信のログ機能も限定されていますし、高度な認証もサポートされません。

そのほかの短所として、ルールを一つ一つ定義しなければならないため、 設定が煩雑になりやすいことが挙げられます。

スタティックパケットフィルタリングとダイナミックパケットフィルタリングの違い

スタティックパケットフィルタリング型は、パケットフィルタリング型の最もシンプルな形です。 スタティックの場合、あらかじめ許可・拒否される通信のルールをすべて設定していなければなりません。

ダイナミックパケットフィルタリング型の場合、クライアントからのサーバーへのアクセス要求に応じて、 ファイアウォールが自動的に必要なACLを作成し、フィルタリングを行います。 そして、このACLはセッションが終了すると同時に破棄されます。

アプリケーション型(プロキシ型)との違い

パケットフィルタリング型の場合、 内部ネットワークのコンピュータ(クライアント)はファイアウォールを通過しつつも、 外部サーバーと直接やり取りします。

一方、アプリケーション型ファイアウォールの場合、 ファイアウォールがクライアントに代わって外部サーバーと通信します。 クライアントとファイアウォール、ファイアウォールとサーバーというように段階を踏んで通信が行われ、 クライアントは外部サーバーと直接やり取りをしないため、安全性は高いと言えます。